«Вам пишет Звенигор». Разбор «креативного» фишинга со службой кибербезопасности De Novo

2026-03-09

Мы уверены, что вы тоже это получали. Письма о «просроченном SSL», «срочном запросе от СБУ», «немедленном продлении договора» или даже о том, что «все будет взорвано». Часть из них настолько несуразна, что невольно улыбаешься. Часть сделана значительно хитрее и уже заставляет присмотреться внимательнее.

За последние месяцы мы собрали собственную коллекцию таких «креативов». В этой статье кратко разбираем самые яркие примеры, показываем их типичные признаки и ошибки. И добавляем комментарии отдела информационной безопасности De Novo о том, как не стать героем чужого сценария.

«У вас мало времени! Спасайтесь!».

Письма от “украинских военных”

Один из самых агрессивных сценариев фишинга, с которыми мы столкнулись, — это попытка остановить работу офиса через прямые угрозы терактами. Злоумышленники играют на самых болезненных темах войны и личного отчаяния. Такой тип фишинга мы для себя определили как «психологический террор под маской личной трагедии». Мы получали письма от отправителей с вымышленными именами, которые представляются ветеранами, якобы потерявшими все. Они используют пугающе детальные формулировки: «мы в течение 2 недель заминировали более 1000 объектов гражданской инфраструктуры, и сегодня мы начнем подрывать административные здания». В теле письма есть даже фото самодельных взрывных устройств, что должно добавить веса сообщению.

Среди авторов таких фишинговых писем — персонажи со странными именами. Так, нам пишут «украинские» военные: Гремислав, Звенимир, Людислав, Звенигор, Немир, Евстафий, Доброслав и Богуслав. Складывается впечатление, что спамеры решили добавить креатива — чувство юмора мы оценили, хотя намерения у них были совсем не шуточные.

«Я, Трутовський Доброслав Максимович, громадянин України, солдат, який з 2022 року брав участь у бойових діях, захищаючи свою Батьківщину.

…….

Я знайшов своїх однодумців, і ми прийняли рішення про повалення влади шляхом терору, ми протягом 2 тижнів замінували більше 1000 об'єктів цивільної інфраструктури, і сьогодні ми почнемо підривати адміністративні будівлі. Я прошу Вас покинути будівлю — вона замінована, в ній знаходиться вибуховий пристрій вагою 5 кг. Вибухівка С4, Ви невинна людина, якщо Ви не хочете померти або залишитися інвалідом, як я і мої колеги, будьте розумними, підтримуйте нинішню владу, навіть не сумнівайтеся, ми підірвемо Вашу будівлю. І ніхто Вам не допоможе!!! Вибирайте смерть у муках або підтримку військових ЗСУ, які постраждали від незаконних дій нашого уряду.…….

Вищевказані адреси вибухнуть о 16:00, інші адреси і Ваша будівля підлетять у повітря о 15:50, якщо Ви не хочете померти, біжіть, рятуйтеся!!!! Також я замінував обласну адміністрацію та кілька навчальних закладів!!! У вас мало часу!!! Рятуйтеся!»

Угрозы от «ветерана» Доброслава Трутовского манипулируют чувством страха

В текстах упоминаются и конкретные адреса — от посольств иностранных государств до школ и телеканалов (правда, часто эти адреса далеко не всегда совпадают с реальным размещением объектов). Особое внимание уделяют описанию опасности, чтобы запугать сотрудников. Например, в одном из писем автор детально описывал угрозу и конструкцию самодельного взрывного устройства (СВУ). Цель таких атак — в создании психологического давления и атмосферы паники.

Интересно, что несмотря на «патриотическую» или «протестную» риторику эти письма часто поступают с «экзотических» (вероятно, взломанных) зарубежных доменов — в нашем случае японских, что сразу выдает их истинную сущность. Также признаком фишинга является то, что письма с угрозами, которые приходят на разные почтовые ящики, не слишком отличаются по содержанию. Формулировки изменены минимально. Но это видно лишь если сравнить сразу несколько писем, которые поступают на разные почтовые ящики сотрудников.

«Добрый день! Прошу вас предоставить…».

Обращения государственных органов или “запросы от СБУ”

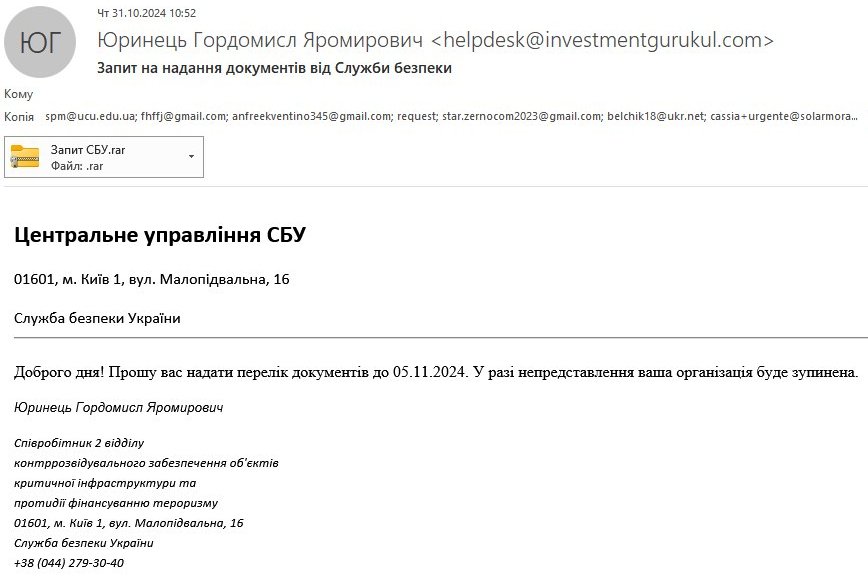

Когда «террор» не дает результата, фишеры меняют вектор, имитируя запросы от госструктур. Мы зафиксировали письма, отправленные якобы от «Центрального управления СБУ». Злоумышленники используют строгий канцелярский стиль и прямые требования, вроде таких: «Прошу вас предоставить перечень документов до 05.11.2024. В случае непредоставления ваша организация будет остановлена». Каким именно образом организация будет «остановлена» и что это вообще означает — не уточняется. Подозрительно также то, что получателя указывают обобщенно — непонятно, кому конкретно адресовано письмо. В подписи при этом указывают реальные адреса ведомств и контактные телефоны, что порой притупляет бдительность.

Наибольшая опасность здесь скрыта в прикрепленных файлах. Письмо сопровождается архивом с названием «Запит СБУ.rar». Расчет здесь на то, что сотрудник поспешит открыть вложение, чтобы ознакомиться с документами. На самом деле внутри архива, как правило, находится вредоносный код, который дает хакерам доступ к рабочей станции. Это классический пример целевого фишинга (spear phishing), нацеленного на юристов, бухгалтеров или топ-менеджмент, то есть людей которые привыкли работать с официальной корреспонденцией.

«Ваш сертификат закончился».

Имитация сервисных уведомлений

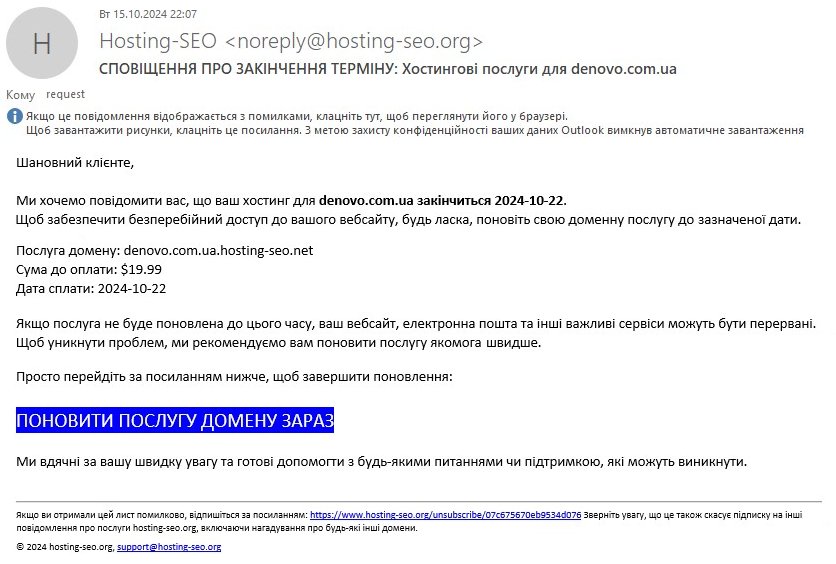

Параллельно с «громкими» угрозами продолжается тихая осада технического персонала через имитацию сервисных уведомлений. В облачном бизнесе работа с доменами и SSL-сертификатами — это ежедневная рутина, и именно здесь злоумышленники расставляют свои ловушки. Мы получили серию фишинговых писем, которые мимикрируют под уведомления от провайдеров: «Ваш сертификат для denovo.com.ua.globalssl.org закончился» или «Хостинговые услуги для denovo.com.ua закончатся 2024-10-22». Письма выглядят профессионально. Они содержат таблицы с ценами, логотипы и предупреждения.

Кнопки «Продлить сейчас» могут вести на фальшивые платежные страницы, где целью является кража, например, корпоративных учетных записей. Коварство этих атак в том, что они приходят в моменты высокой нагрузки админов, когда проверка адреса отправителя (например, [email protected]) кажется пустой тратой времени.

«Срочно обновить!»

Внутренняя мимикрия и захват учетных записей

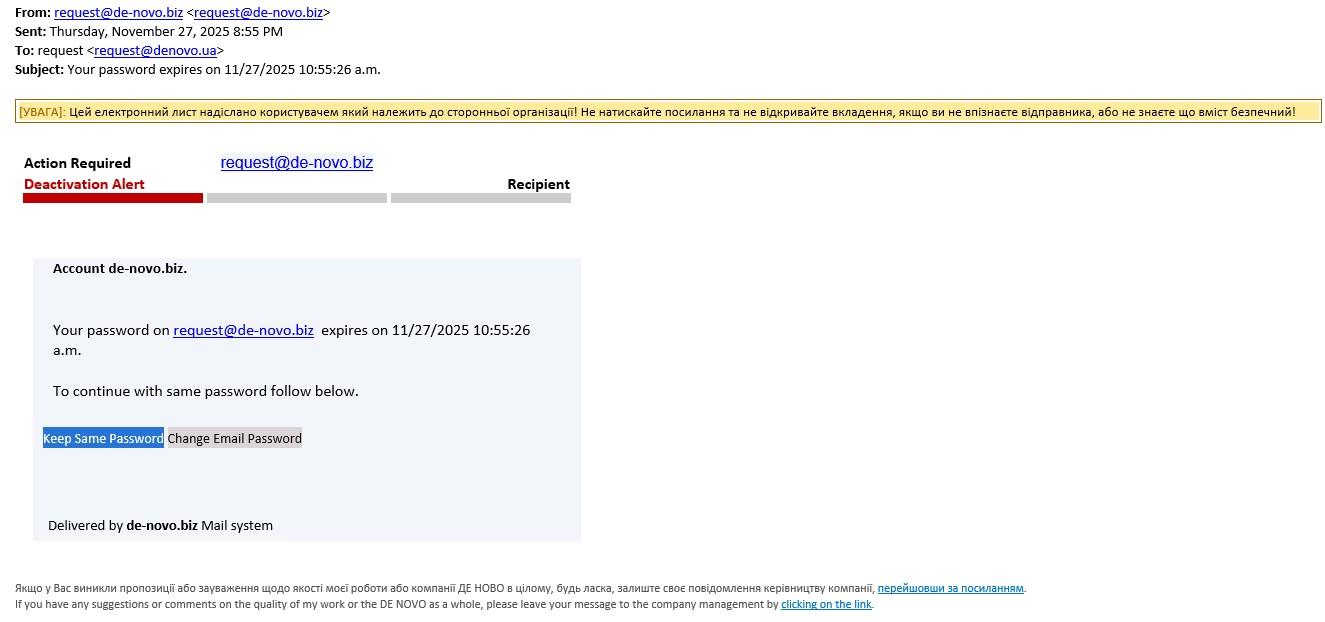

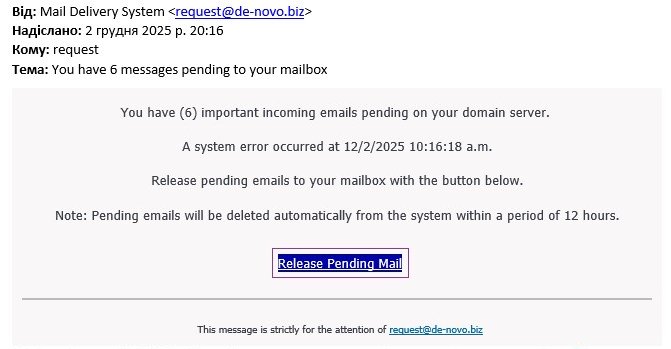

Получали мы и письма, которые маскируются под внутренние системные уведомления нашей собственной компании. Злоумышленники создают рассылки, которые на первый взгляд выглядят как стандартные сообщения от ИТ-департамента или почтового сервера: «Your password expires on 11/27/2025» или «You have 6 messages pending to your mailbox». Использование английского языка в таких уведомлениях — распространенная практика в ИТ-среде, что помогает письмам «раствориться» среди сотен других сообщений.

В этих фишинговых письмах используют тактику создания искусственного дефицита времени, например пишут о срочности действий: «Pending emails will be deleted automatically from the system within a period of 12 hours». Расчет на то, что напуганный потерей важных писем сотрудник нажмет на «Release Pending Mail», попадет на фальшивую форму входа в почту и добровольно передаст свой логин и пароль хакерам. Злоумышленники ищут не столько пролом в системе кибербезопасности, сколько рассчитывают на ослабленное внимание сотрудников. Лучшей защитой в этом случае остается культура здорового скептицизма. Если «подразделение безопасности» пишет вам с сайта японского магазина запчастей, а «СБУ» присылает документы в формате .rar или .zip — об этом нужно немедленно сообщить в Отдел информационной безопасности.

Как от этого защититься?

Комментарии и рекомендации от отдела информационной безопасности De Novo

Рекомендации которые предоставляет отдел информационной безопасности:

- Не переходите по сомнительным ссылкам из сообщений, мессенджеров или электронной почты

- Не вводите личные или банковские данные на сторонних сайтах

- Удаляйте подозрительные сообщения

- Всегда проверяйте информацию только на официальных ресурсах: сайте, приложении или позвоните на номер телефона, указанный на официальном сайте

- Также не открывайте вложения которые содержатся в письмах от неизвестных подозрительных адресантов.

Есть минимальные подозрения, сомнения – обращайтесь в Отдел информационной безопасности для проведения дополнительного анализа.

Однако, как показывает наш опыт, злоумышленники часто используют легитимные ресурсы с которых осуществляется распространение писем вредоносного характера и загрузка вложений с вредоносным кодом.

В таких случаях критически важно обучить сотрудников базовому техническому анализу писем — проверке соответствия имени отправителя его реальному адресу и изучению ссылок перед кликом. Правило «наведи курсор, но не нажимай» должно стать автоматическим рефлексом для каждого, кто работает с почтой. Особое внимание следует уделять работе с вложениями, особенно в форматах архивов или документов которые могут содержать макросы, встроенные объекты, гиперссылки или связи с другими ресурсами что позволяют загрузить вредоносное программное обеспечение.

Письма с «запросами от СБУ», содержащие архивы или исполняемые файлы, автоматически проверяются специализированным программным обеспечением для защиты электронной почты, прежде чем попадут на компьютер конечного пользователя. Также не исключаем отдельные исключения когда письмо требует дополнительного анализа со стороны отдела информационной безопасности. В оптимальной структуре безопасности любые вложения от внешних отправителей, которых сотрудник не ожидал, должны априори считаться вредоносными.

Наконец, самым сложным, но эффективным элементом защиты является «право на сомнения». В большинстве случаев сотрудники допускают ошибки, потому что боятся подвести компанию или выглядеть некомпетентными, игнорируя «срочный запрос» руководства или госструктур. Сотрудникам необходимо сообщать о любых подозрительных письмах, даже если они похожи на ложную тревогу. В De Novo мы выстраиваем систему безопасности так, чтобы отчет о фишинговом письме занимал не более нескольких минут, а отдел информационной безопасности давал быструю обратную связь.

Регулярные обучения, письма с разъяснениями о возможных спам-рассылках помогают персоналу сохранять бдительность и превращают теорию безопасности в практические навыки.